Profesionales Prácticas Profesionales

Abierta Convocatoria Abierta

Entidad:

Con reconocimiento de:

de esta formacion

En un entorno de negocios global en el que la digitalización se ha convertido en un factor clave en los procesos de transformación, la manida expresión de renovarse o morir cobra más importancia que nunca. El curso de Arquitectura de Negocio responde a esta necesidad de innovación a partir de diferentes perspectivas.

- Asimilar los principales conceptos de la gestión de empresas y las diferentes funciones de la misma

- Entender la dirección estratégica como un factor transversal que incluye la gestión del marketing, de RRHH y liderazgo

- Ser capaz de implementar sistemas de información seguros y eficaces en las diferentes áreas de la empresa

- Aprender el uso de técnicas y herramientas de business intelligence, como Power BI, Tableau o Qlikview

- Conocer las principales herramientas de ciberseguridad y los sistemas de gestión de incidentes

Con el curso de Arquitectura de Negocio, el alumno estará capacitado para la gestión de diversas actividades y procedimientos de organización. El curso forma al alumnado para la dirección estratégica de la empresa, conociendo los principales fundamentos por los que se rige su gestión y aplicando técnicas de business intelligence y ciberseguridad. Con el módulo de ciberseguridad se obtiene, además, un certificado oficial de la Universidad de Nebrija de 8 ECTS.

El curso de Arquitectura de Negocio está dirigido a graduados universitarios de las ramas de Administración y Dirección de Empresas, Marketing y relacionadas; a profesionales del mundo empresarial y la gestión administrativa; y a cualquier persona que desee profundizar en el sector de la gestión de empresas.

Ideal para puestos de decisión en empresas tanto públicas como privadas orientadas a la implantación, control y supervisión de sistema de gestión de la información. También ofrece salidas como asesor empresarial o para aquellos que van a crear su propia empresa como emprendedor.

Temario

MÓDULO 1. DIRECCIÓN ESTRATÉGICA DE LA EMPRESA, TÉCNICAS DE GESTIÓN Y ORGANIZACIÓN EMPRESARIAL, MARKETING, RR.HH Y LIDERAZGO

UNIDAD DIDÁCTICA 1. EMPRESA, ORGANIZACIÓN Y LIDERAZGO

- Las PYMES como organizaciones.

- Liderazgo.

- Un nuevo talante en la Dirección.

UNIDAD DIDÁCTICA 2. EL PLAN DE EMPRESA I. LA ELABORACIÓN DE UN ESTUDIO DE MERCADO

- Introducción.

- Utilidad del Plan de Empresa.

- La Introducción del Plan de Empresa.

- Descripción del negocio. Productos o servicios.

- Estudio de mercado.

UNIDAD DIDÁCTICA 3. EL PLAN DE EMPRESA II. PLANIFICACIÓN EMPRESARIAL EN LAS ÁREAS DE GESTIÓN COMERCIAL, MARKETING Y PRODUCCIÓN

- Plan de Marketing.

- Plan de Producción.

UNIDAD DIDÁCTICA 4. EL PLAN DE EMPRESA III. PLANIFICACIÓN Y GESTIÓN DE INFRAESTRUCTURA, RR.HH. Y RECURSOS FINANCIEROS

- Infraestructuras.

- Recursos Humanos.

- Plan Financiero.

- Valoración del riesgo. Valoración del proyecto.

- Estructura legal. Forma jurídica.

MÓDULO 2. FUNDAMENTOS DE GESTIÓN DE EMPRESAS

UNIDAD DIDÁCTICA 1. EL CONCEPTO DE EMPRESA

- Concepto de Empresa

- Tipología de las Empresas

- Principales Áreas de las Empresas

- Objetivos de las Empresas

UNIDAD DIDÁCTICA 2. LA EMPRESA COMO ORGANIZACIÓN

- Principales enfoques de la empresa como organización

- Análisis de los sistemas empresariales

- La empresa como un sistema-técnico abierto

- Elementos de la estructura organizativa de la empresa

- Sistemas funcionales de la empresa. Análisis organizativo

UNIDAD DIDÁCTICA 3. LA FUNCIÓN DE ORGANIZACIÓN

- Etapas de la función de organización

- Evolución histórica de la organización del trabajo

- La organización formal

- La organización informal

UNIDAD DIDÁCTICA 4. FUNCIONES DE GESTIÓN Y CONTROL

- La función de gestión

- Estilos de dirección o liderazgo

- El proceso de toma de decisiones

- La función de control

- Técnicas de Control

UNIDAD DIDÁCTICA 5. ENTORNO ECONÓMICO: CICLO ECONÓMICO E INFLACIÓN

- Los ciclos económicos: Fluctuaciones y fases

- - Tipos de fluctuaciones

- - Fases del ciclo

- La inflación y los ciclos

- - La inflación

- - Relación entre inflación y ciclos económicos

- Entorno económico internacional: tendencias, devaluación y mercado de divisas

- - Tendencias y política económica

- - La devaluación

- - El mercado de divisas

- Balanza de pagos

- Ejercicio Resuelto. Cálculo del IPC

UNIDAD DIDÁCTICA 6. PLANIFICACIÓN DE LAS PLANTILLAS DE TRABAJO

- Importancia y concepto de la planificación de recursos humanos

- Modelos de planificación de recursos humanos

- Análisis y descripción del puesto de trabajo

- Objetivos de la valoración de puestos de trabajo

- Métodos de la valoración de puestos de trabajo

- Comunicación

UNIDAD DIDÁCTICA 7. LA FUNCIÓN PRODUCTIVA

- La Función de la Producción

- Estructura Organizativa de la Producción

- Tipos de Modelos Productivos

- Producción Orientada al Proceso

- Producción Orientada al Producto

- Producción Bajo Pedido

UNIDAD DIDÁCTICA 8. LA DIRECCIÓN FINANCIERA

- La dirección financiera: Naturaleza y objetivos

- Tipos de Sociedades

- El director financiero

- Ejercicio Resuelto. Tipos de Fórmulas Empresariales

- La función financiera

- Definición y Clases de Recursos Financieros

- Financiación externa a corto y largo plazo

- Financiación interna o autofinanciación

- Concepto y clases de inversión

- Los proyectos de inversión

- Criterios de Selección de Inversiones

UNIDAD DIDÁCTICA 9. HERRAMIENTAS DE MARKETING

- Marketing

- Canales de comercialización

- Comunicación e imagen de negocio

- Estrategias de fidelización y gestión de clientes

MÓDULO 3. SISTEMAS DE INFORMACIÓN PARA LA DIRECCIÓN

UNIDAD DIDÁCTICA 1. FUNDAMENTOS DE LA GESTIÓN DE PROCESOS DE NEGOCIO

- Introducción a los procesos de negocio

- Estructura sistemática de la organización

- Concepto de sistema y operación

- Estructura organizativas funcionales

- El carácter interfuncional de las operaciones

- Deficiencias del organigrama

- La organización horizontal

- Los procesos y tipologías

- Tecnologías de información en los procesos

- Procesos en las nuevas formas

- Estandarización de procesos

UNIDAD DIDÁCTICA 2. SISTEMAS DE INFORMACIÓN PARA LA DIRECCIÓN

- Introducción a las tecnologías de la información

- Los sistemas de información y las organizaciones

- Tipos de sistemas de información

- Diseño de sistemas de información

- Implantación del sistema de información

- El papel estratégico de los sistemas de información

- La seguridad y auditoría de los sistemas de información

UNIDAD DIDÁCTICA 3. LOS SISTEMAS DE GESTIÓN DE LA SEGURIDAD DE LA INFORMACIÓN

- La seguridad de la información

- Implantación de sistemas de seguridad de la información

- Cómo documentar un sistema de seguridad de información

UNIDAD DIDÁCTICA 4. COMETIDO DE LA DIRECCIÓN EN LOS PLANES DE SEGURIDAD

- Implicación de la dirección

- Administración de los recursos

- Estudio e implantación de una política de gestión de la seguridad

UNIDAD DIDÁCTICA 5. CONTROL Y SUPERVISIÓN DE LOS SISTEMAS DE GESTIÓN DE INFORMACIÓN POR PARTE DE LA DIRECCIÓN

- Supervisión del sistema de gestión de la información

- Perfeccionamiento del sistema de gestión de la seguridad de la información

UNIDAD DIDÁCTICA 6. EL PLAN DE EMPRESA I. LA ELABORACIÓN DE UN ESTUDIO DE MERCADO

- Introducción.

- Utilidad del Plan de Empresa.

- La Introducción del Plan de Empresa.

- Descripción del negocio. Productos o servicios.

- Estudio de mercado.

UNIDAD DIDÁCTICA 7. EL PLAN DE EMPRESA II. PLANIFICACIÓN EMPRESARIAL EN LAS ÁREAS DE GESTIÓN COMERCIAL, MARKETING Y PRODUCCIÓN

- Plan de Marketing.

- Plan de Producción.

UNIDAD DIDÁCTICA 8. EL PLAN DE EMPRESA III. PLANIFICACIÓN Y GESTIÓN DE INFRAESTRUCTURA, RR.HH. Y RECURSOS FINANCIEROS

- Infraestructuras.

- Recursos Humanos.

- Plan Financiero.

- Valoración del riesgo. Valoración del proyecto.

- Estructura legal. Forma jurídica.

MÓDULO 4. BUSINESS INTELLIGENCE

UNIDAD DIDÁCTICA 1. MINERÍA DE DATOS O DATA MINING Y EL APRENDIZAJE AUTOMÁTICO

- Introducción a la minería de datos y el aprendizaje automático

- Proceso KDD

- Modelos y Técnicas de Data Mining

- Áreas de aplicación

- Minería de textos y Web Mining

- Data mining y marketing

UNIDAD DIDÁCTICA 2. DATAMART. CONCEPTO DE BASE DE DATOS DEPARTAMENTAL

- Aproximación al concepto de DataMart

- Bases de datos OLTP

- Bases de Datos OLAP

- MOLAP, ROLAP & HOLAP

- Herramientas para el desarrollo de cubos OLAP

UNIDAD DIDÁCTICA 3. DATAWAREHOUSE O ALMACÉN DE DATOS CORPORATIVOS

- Visión General. ¿Por qué DataWarehouse?

- Estructura y Construcción

- 3. Fases de implantación

- Características

- Data Warehouse en la nube

UNIDAD DIDÁCTICA 4. INTELIGENCIA DE NEGOCIO Y HERRAMIENTAS DE ANALÍTICA

- Tipos de herramientas para BI

- Productos comerciales para BI

- Productos Open Source para BI

UNIDAD DIDÁCTICA 5. BUSINESS INTELLIGENCE CON POWERBI

- Business Intelligence en Excel

- Herramienta Powerbi

UNIDAD DIDÁCTICA 6. HERRAMIENTA TABLEAU

- Herramienta Tableau

UNIDAD DIDÁCTICA 7. HERRAMIENTA QLIKVIEW

- Instalación y arquitectura

- Carga de datos

- Informes

- Transformación y modelo de datos

- Análisis de datos

MÓDULO 5. CIBERSEGURIDAD

- UNIDAD FORMATIVA 1. CIBERSEGURIDAD: GESTIÓN Y HERRAMIENTAS

UNIDAD DIDÁCTICA 1. GESTIÓN Y HERRAMIENTAS DE CIBERSEGURIDAD: INTRODUCCIÓN Y CONCEPTOS BÁSICOS

- La sociedad de la información

- - ¿Qué es la seguridad de la información?

- - Importancia de la seguridad de la información

- Seguridad de la información: Diseño, desarrollo e implantación

- - Descripción de los riesgos de la seguridad

- - Selección de controles

- Factores de éxito en la seguridad de la información

- Vídeo tutorial: relación entre la ciberseguridad y el Big Data

UNIDAD DIDÁCTICA 2. NORMATIVA SOBRE EL SISTEMA DE GESTIÓN DE LA SEGURIDAD DE LA INFORMACIÓN (SGSI)

- Estándares y Normas Internacionales sobre los SGSI

- - Familia de Normas ISO 27000

- - La Norma UNE-EN-ISO/IEC 27001:2014

- - Buenas prácticas en seguridad de la información, Norma ISO/IEC 27002

- Normativa aplicable a los SGSI

- - Normativa comunitaria sobre seguridad de la información

- - Legislación Española sobre seguridad de la información

- - El Instituto Nacional de Ciberseguridad (INCIBE)

UNIDAD DIDÁCTICA 3. POLÍTICA DE SEGURIDAD: ANÁLISIS Y GESTIÓN DE RIESGOS

- Plan de implantación del SGSI

- Análisis de riesgos

- - Análisis de riesgos: Aproximación

- - Principales tipos de vulnerabilidades, fallos de programa, programas maliciosos y su actualización permanente, así como criterios de programación segura

- - Particularidades de los distintos tipos de código malicioso

- - Principales elementos del análisis de riesgos y sus modelos de relaciones

- - Metodologías cualitativas y cuantitativas de análisis de riesgos

- - Identificación de los activos involucrados en el análisis de riesgos y su valoración

- - Identificación de las amenazas que pueden afectar a los activos identificados previamente

- - Análisis e identificación de las vulnerabilidades existentes en los sistemas de información que permitirían la materialización de amenazas, incluyendo el análisis local

- - Optimización del proceso de auditoría y contraste de vulnerabilidades e informe de auditoría

- - Identificación de las medidas de salvaguarda existentes en el momento de la realización del análisis de riesgos y su efecto sobre las vulnerabilidades y amenazas

- - Establecimiento de los escenarios de riesgo entendidos como pares activo-amenaza susceptibles de materializarse

- - Determinación de la probabilidad e impacto de materialización de los escenarios

- - Establecimiento del nivel de riesgo para los distintos pares de activo y amenaza

- - Determinación por parte de la organización de los criterios de evaluación del riesgo, en función de los cuales se determina si un riesgo es aceptable o no

- - Relación de las distintas alternativas de gestión de riesgos

- - Guía para la elaboración del plan de gestión de riesgos

- - Exposición de la metodología NIST SP 800-30

- - Exposición de la metodología Magerit

- Gestión de riesgos

- - Aplicación del proceso de gestión de riesgos y exposición de las alternativas más frecuentes

- - Metodologías comúnmente aceptadas de identificación y análisis de riesgos

- - Aplicación de controles y medidas de salvaguarda para obtener una reducción del riesgo

UNIDAD DIDÁCTICA 4. AUDITORÍA DE CIBERSEGURIDAD

- Criterios Generales en la Auditoría de Seguridad de la Informática

- - Código deontológico de la función de auditoría

- - Relación de los distintos tipos de auditoría en el marco de los sistemas de información

- - Criterios a seguir para la composición del equipo auditor

- - Tipos de pruebas a realizar en el marco de la auditoría, pruebas sustantivas y pruebas de cumplimiento

- - Tipos de muestreo a aplicar durante el proceso de auditoría

- - Utilización de herramientas tipo CAAT (Computer Assisted Audit Tools)

- - Explicación de los requerimientos que deben cumplir los hallazgos de auditoría

- - Aplicación de criterios comunes para categorizar los hallazgos como observaciones o no conformidades

- - Relación de las normativas y metodologías relacionadas con la auditoría de sistemas de información comúnmente aceptadas

- Aplicación de la normativa de protección de datos de carácter personal

- - Normativa de referencia: Reglamento General de Protección de Datos y Ley Orgánica de Protección de Datos 3/2018

- - Principios generales de la protección de datos de carácter personal

- - Legitimación para el tratamiento de datos personales

- - Medidas de responsabilidad proactiva

- - Los derechos de los interesados

- - Delegado de Protección de Datos

- Herramientas para la auditoría de sistemas

- - Herramientas del sistema operativo tipo Ping, Traceroute, etc.

- - Herramientas de análisis de red, puertos y servicios tipo Nmap, Netcat, NBTScan, etc.

- - Herramientas de análisis de vulnerabilidades tipo Nessus

- - Analizadores de protocolos tipo WireShark, DSniff, Cain & Abel, etc.

- - Analizadores de páginas web tipo Acunetix, Dirb, Parosproxy, etc

- - Ataques de diccionario y fuerza bruta tipo Brutus, John the Ripper, etc.

- Descripción de los aspectos sobre cortafuego en auditorías de sistemas de información

- - Principios generales de cortafuegos

- - Componentes de un cortafuegos de red

- - Relación de los distintos tipos de cortafuegos por ubicación y funcionalidad

- - Arquitecturas de cortafuegos de red

- Guías para la ejecución de las distintas fases de la auditoría de sistemas de información

- - Normas para la implantación de la auditoría de la documentación

- - Instrucciones para la elaboración del plan de auditoría

- - Pruebas de auditoría

- - Instrucciones para la elaboración del informe de auditoría

UNIDAD DIDÁCTICA 5. COMUNICACIONES SEGURAS: SEGURIDAD POR NIVELES

- Seguridad a nivel físico

- - Tipos de ataques

- - Servicios de Seguridad

- - Medidas de seguridad a adoptar

- Seguridad a nivel de enlace

- - Tipos de ataques

- - Medidas de seguridad a adoptar

- Seguridad a nivel de red

- - Datagrama IP

- - Protocolo IP

- - Protocolo ICMP

- - Protocolo IGMP

- - Tipos de Ataques

- - Medidas de seguridad a adopta

- Seguridad a nivel de transporte

- - Protocolo TCP

- - Protocolo UDP

- - Tipos de Ataques

- - Medidas de seguridad a adoptar

- Seguridad a nivel de aplicación

- - Protocolo DNS

- - Protocolo Telnet

- - Protocolo FTP

- - Protocolo SSH

- - Protocolo SMTP

- - Protocolo POP

- - Protocolo IMAP

- - Protocolo SNMP

- - Protocolo HTTP

- - Tipos de Ataques

- - Medidas de seguridad a adoptar

UNIDAD FORMATIVA 2. CIBERSEGURIDAD: GESTIÓN DE INCIDENTES DE SEGURIDAD INFORMÁTICA

UNIDAD DIDÁCTICA 1. SISTEMAS DE DETECCIÓN Y PREVENCIÓN DE INTRUSIONES (IDS/IPS)

- Conceptos generales de gestión de incidentes, detección de intrusiones y su prevención

- Identificación y caracterización de los datos de funcionamiento del sistema

- Arquitecturas más frecuentes de los IDS

- Relación de los distintos tipos de IDS/IPS por ubicación y funcionalidad

- Criterios de seguridad para el establecimiento de la ubicación de los IDS/IPS

UNIDAD DIDÁCTICA 2. IMPLANTACIÓN Y PUESTA EN PRODUCCIÓN DE SISTEMAS IDS/IPS

- Análisis previo

- Definición de políticas de corte de intentos de intrusión en los IDS/IPS

- Análisis de los eventos registrados por el IDS/IPS

- Relación de los registros de auditoría del IDS/IPS

- Establecimiento de los niveles requeridos de actualización, monitorización y pruebas del IDS/IPS

UNIDAD DIDÁCTICA 3. CONTROL MALWARE

- Sistemas de detección y contención de Malware

- Herramientas de control de Malware

- Criterios de seguridad para la configuración de las herramientas de protección frente a Malware

- Determinación de los requerimientos y técnicas de actualización de las herramientas de protección frente a Malware

- Relación de los registros de auditoría de las herramientas de protección frente a Malware

- Establecimiento de la monitorización y pruebas de las herramientas de protección frente a Malware

- Análisis de Malware mediante desensambladores y entornos de ejecución controlada

UNIDAD DIDÁCTICA 4. RESPUESTA ANTE INCIDENTES DE SEGURIDAD

- Procedimiento de recolección de información relacionada con incidentes de seguridad

- Exposición de las distintas técnicas y herramientas utilizadas para el análisis y correlación de información y eventos de seguridad

- Proceso de verificación de la intrusión

- Naturaleza y funciones de los organismos de gestión de incidentes tipo CERT nacionales e internacionales

UNIDAD DIDÁCTICA 5. PROCESO DE NOTIFICACIÓN Y GESTIÓN DE INTENTOS DE INTRUSIÓN

- Establecimiento de las responsabilidades

- Categorización de los incidentes derivados de intentos de intrusión

- Establecimiento del proceso de detección y herramientas de registro de incidentes

- Establecimiento del nivel de intervención requerido en función del impacto previsible

- Establecimiento del proceso de resolución y recuperación de los sistemas

- - Respaldo y recuperación de los datos

- - Actualización del Plan de Recuperación

- - Errores comunes al formular un DRP

- Proceso para la comunicación del incidente a terceros

UNIDAD DIDÁCTICA 6. ANÁLISIS FORENSE INFORMÁTICO

- Conceptos generales y objetivos del análisis forense

- - Tipos de análisis forense

- Exposición del Principio de Lockard

- Guía para la recogida de evidencias electrónicas

- - Evidencias volátiles y no volátiles

- - Etiquetado de evidencias

- - Cadena de custodia

- - Ficheros y directorios ocultos

- - Información oculta del sistema

- - Recuperación de ficheros borrados

- Guía para el análisis de las evidencias electrónicas recogidas

- Guía para la selección de las herramientas de análisis forense

Metodología

Descubre el método INEAF:

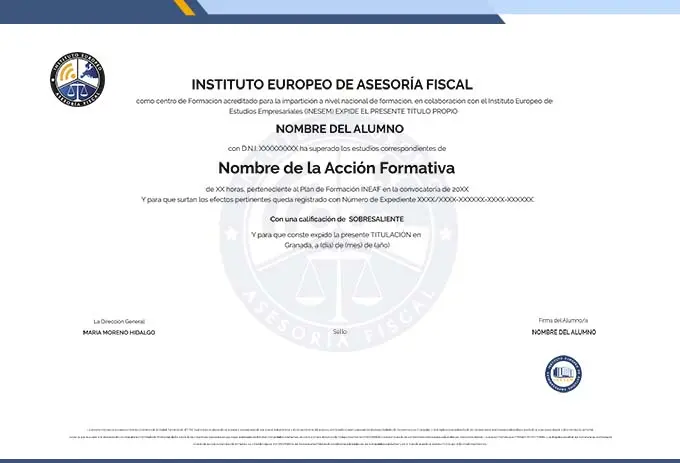

Titulación

Becas

Si aún tienes dudas solicita ahora información para beneficiarte de nuestras becas y financiación.

beca 20%

Desempleo

Documentación requerida:

- Justificante de encontrarse en situación de desempleo

beca 25%

Alumni

Empieza a cumplir tus sueños estudiando el curso que deseas, ¡Es el momento de crecer!

- No requiere documentación.

beca 15%

Emprende

Queremos ayudarte a seguir desarrollándote como profesional.

Documentación requerida:

- Estar dado de alta como autónomo y contar con la última declaración-liquidación del IVA.

beca 15%

Recomienda

- No se requiere de una documentación. Tan solo venir de parte de una persona que ha estudiado en INEAF previamente.

beca 20%

Discapacidad

- Tendrás que presentar el certificado de discapacidad igual o superior al 33 %.

beca 20%

Familia numerosa

- Se requiere el documento que acredita la situación de familia numerosa.

Becas no acumulables entre sí ni a otro tipo de promociones.

Becas no aplicables a formación programada.

Claustro

Empezó su carrera profesional como profesor de Contabilidad financiera y Marketing. Años más tarde realizó un Máster en Comercio Internacional y Dirección Estratégica, otorgándole los conocimientos necesarios para asesorar empresas en fase de internacionalización. Además, cuenta con años de experiencia como comunicador.

Cuenta con una amplia experiencia como responsable de la gestión integral del autónomo y la PYME, dando respuesta a las obligaciones contables y tributarias que derivan de la actividad económica.

Es experto en la gestión y liquidación del IRPF y cuenta con años de experiencia como docente del área fiscal, además de redactor de artículos para tribuna y revista digital en materia de empresa, finanzas y fiscalidad. Su labor como profesional y docente le obligan a estar en continuo aprendizaje y a estar al tanto de las últimas novedades.

Con más de 10 años de experiencia en la dirección y control de empresas, así como en la gestión de equipos. Experta en desarrollo de negocio y procesos de innovación. Cuenta con amplia experiencia en el área educativa, impartiendo formación en diferentes escuelas de negocio. Actualmente trasmite sus conocimientos en el área de Gestión Empresarial.

¿Por qué elegir INEAF?

Modalidad 100% online flexible y personalizada

Orientación laboral y seguimiento individual

Claustro profesional en activo y especializado

Contenidos actualizados y de calidad

Alto índice de empleabilidad

Ejercicios con casos prácticos reales

Acciones Formativas relacionadas